在当今企业数字化和互联网服务高度集成的背景下,用户常常需要在多个独立的应用程序或系统之间切换。如果每个系统都要求用户单独进行身份验证,不仅会严重损害用户体验,还会增加安全管理的复杂性和风险。单点登录(Single Sign-On,简称 SSO)正是为解决这一核心痛点而诞生的身份认证整合方案。它允许用户仅需进行一次登录认证,即可访问所有相互信任的应用系统,是现代企业业务整合和身份管理的基石。

本文将深入剖析单点登录的核心概念、工作原理、主流技术实现方案、优缺点以及其演进历程,为读者提供一个全面而深入的理解。

单点登录的核心概念与价值

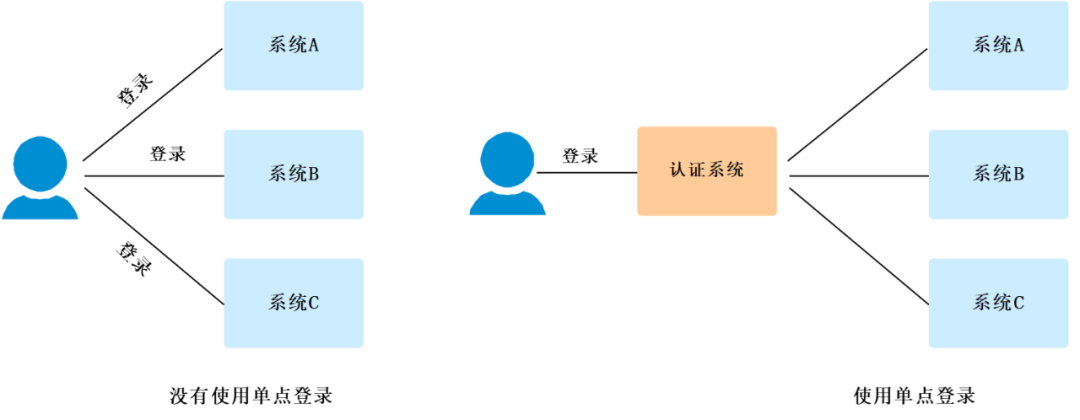

单点登录(SSO)是一种身份验证方案,其核心定义是:在多个应用系统中,用户只需要登录一次就可以访问所有相互信任的应用系统。这一定义揭示了SSO的两个关键要素:“一次登录”和“多系统信任”。

其价值主要体现在三个方面:

- 提升用户体验:用户无需记忆和管理多套用户名和密码,避免了频繁登录的繁琐操作,显著提高了操作效率。

- 简化开发与管理:为开发人员提供了通用的身份验证框架,使其无需在每个应用中重复实现登录逻辑;同时,系统管理员可以对用户账户进行集中统一的管理,降低了运维负担。

- 潜在的安全增强:通过减少用户需要记忆的密码数量,鼓励用户设置更强、更复杂的单一密码,降低了因使用弱密码或重复密码而导致的安全风险。同时,集中的身份管理也更便于实施统一的安全策略和审计。

单点登录的工作原理与技术机制

单点登录的实现本质上是建立并验证一个跨系统的“信任凭证”。

其基本流程可以概括为以下步骤:

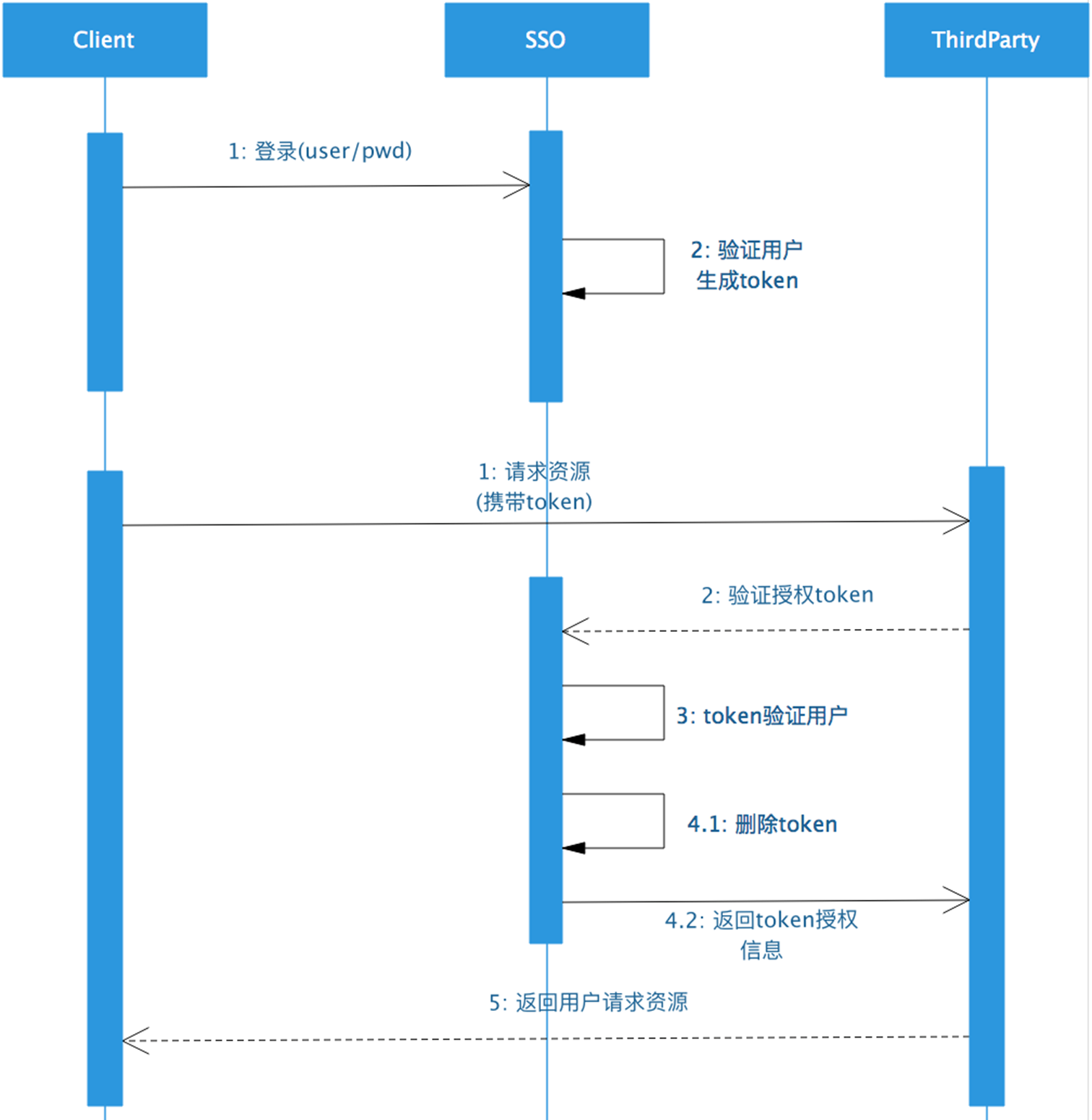

- 初次访问与引导认证:当用户第一次访问某个需要登录的应用系统(称为服务提供者,SP)时,由于尚未登录,该应用会将用户重定向到统一的认证中心(称为身份提供者,IdP)。

- 集中身份验证:用户在认证中心输入凭据(如用户名/密码)进行登录。认证中心验证凭据的有效性。

- 颁发信任凭证:验证通过后,认证中心会生成一个代表此次登录会话的“信任凭证”,通常是一个加密的令牌(Token)或票据(Ticket),并返回给用户。

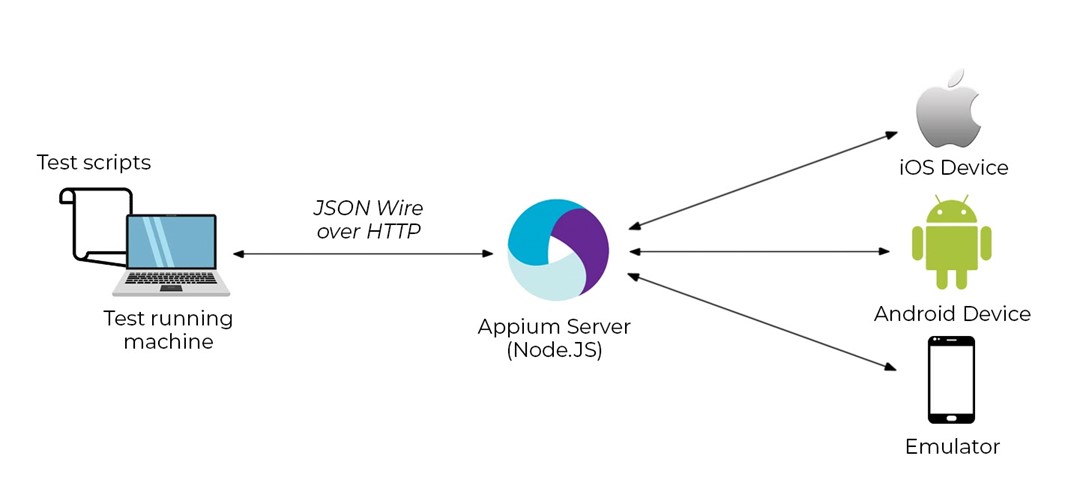

- 凭证传递与验证:用户携带此凭证访问其他应用系统。这些应用系统会将该凭证提交给认证中心进行校验。

- 访问授权:认证中心验证凭证有效后,会告知应用系统用户的身份。应用系统据此创建本地会话,允许用户访问,而无需用户再次输入密码。

这个流程的关键在于,所有应用系统共享并信任同一个身份认证系统,并且能够识别、提取和验证由该中心颁发的凭证。

主流实现方案与技术比较

随着技术发展,单点登录衍生出多种实现方案,适用于不同的场景。

基于Session与Cookie(同域SSO)

这是较为简单的实现方式,通常用于同一顶级域名下的不同子域系统(如 app1.company.com 和 app2.company.com)。其原理是用户登录后,认证系统在顶域(.company.com)设置一个Cookie,其中包含会话标识。由于浏览器会自动将顶域Cookie发送给所有子域,因此各子域应用都能获取到该标识。然后,各子域应用通过共享Session存储(如使用Redis实现的分布式Session)来验证该标识并获取用户信息。这种方式实现相对直接,但无法解决完全跨域(不同顶级域名)的问题。

基于标准协议(跨域SSO)

对于完全不同的域名,需要借助标准的联邦身份协议。主流协议包括:

- SAML (Security Assertion Markup Language):一个基于XML的开放标准,历史悠久,安全性高,广泛应用于企业级和政府应用的内外部集成。其流程复杂但功能强大,支持丰富的断言和属性交换。

- OAuth 2.0 / OpenID Connect (OIDC):现代Web和移动应用的主流选择。OAuth 2.0侧重于授权,而OIDC在OAuth 2.0之上构建了身份认证层。它们使用JSON Web Token (JWT) 作为令牌,轻量且易于使用,特别适合SaaS应用、云服务和移动端。

- CAS (Central Authentication Service):一个开源的单点登录协议,常见于教育机构和企业内部,有明确的服务器和客户端角色定义。

这些协议的核心思想都是通过标准的重定向和票据交换流程,实现跨域的身份断言传递,而无需依赖浏览器的Cookie共享机制。

基于Token(如JWT)与中央存储

这是一种流行的架构模式。用户登录后,认证中心颁发一个签名的JWT令牌,其中可直接包含用户的基本信息。同时,为了支持令牌吊销和更丰富的会话管理,通常会将令牌或其标识存储在如Redis这样的高性能缓存中。应用系统在收到JWT后,既可以验证其签名(证明来源可信),也可以查询中央存储来确认其状态是否有效(如是否已注销)。这种方式结合了令牌的自包含性和中央管理的灵活性,是许多互联网公司的选择。

单点登录的挑战与安全考量

尽管SSO带来了巨大便利,但也引入了一些独特的挑战和风险:

- 单点故障风险:认证中心成为整个系统的关键枢纽。一旦它发生故障或遭受攻击,所有依赖它的应用系统都可能无法登录或面临安全威胁。因此,高可用性设计和强大的安全防护至关重要。

- 攻击面集中:攻击者一旦窃取到用户的SSO凭证,就等于获得了访问所有关联系统的权限,危害被放大。为此,必须强制使用强密码,并强烈建议集成多因素认证(MFA),例如结合手机验证码或生物特征,以大幅提升账户安全性。

- 实现与集成的复杂性:尤其是在跨域和异构系统集成时,需要处理复杂的协议交互、证书管理和配置调试,增加了开发和运维的复杂度。

- 会话与令牌管理:需要精心设计令牌的过期时间、刷新机制以及登出时的撤销策略,以平衡安全性与用户体验。

总结与演进趋势

单点登录从早期简单的共享Cookie和Session同步,发展到如今基于标准化协议和分布式缓存的成熟方案,其演进始终围绕着“安全地建立和验证跨系统信任”这一核心。它已成为企业身份和访问管理(IAM)体系不可或缺的一部分。

未来,随着零信任安全模型的普及和云原生架构的深入,单点登录技术将继续演进。自适应SSO(根据风险动态调整认证要求)和更深度集成的联邦身份管理(FIM)将成为趋势。同时,无密码认证(如WebAuthn)与SSO的结合,也将为用户提供既安全又无缝的登录体验。

总而言之,单点登录不仅是技术便利性的体现,更是现代数字业务中身份治理和安全架构的重要支柱。理解和正确实施SSO,对于构建高效、安全、用户友好的数字化环境具有重要意义。